තතුබාන ඊමේල් යනු සියලු ප්රමාණයේ ව්යාපාර සඳහා ප්රධාන ආරක්ෂක තර්ජනයකි. ඇත්ත වශයෙන්ම, ඒවා හැකර්වරුන් සමාගම් ජාල වෙත ප්රවේශය ලබා ගන්නා අංක එකේ ක්රමයයි.

phishing ඊමේල් දකින විට ඒවා හඳුනා ගැනීමට සේවකයන්ට හැකිවීම ඉතා වැදගත් වන්නේ එබැවිනි.

මෙම බ්ලොග් සටහනේ, අපි ඔබට තතුබෑම් ප්රහාර හඳුනා ගන්නේ කෙසේදැයි ඔබේ සේවකයින්ට ඉගැන්වීමට GoPhish තතුබෑම් සමාකරණ භාවිතා කළ හැකි ආකාරය සාකච්ඡා කරමු.

තතුබෑම් ප්රහාරයකින් ඔබේ ව්යාපාරය අවදානමට ලක්වීමේ අවදානම අවම කර ගත හැකි ආකාරය පිළිබඳ උපදෙස් කිහිපයක් ද අපි ලබා දෙන්නෙමු.

GoPhish යනු කුමක්ද?

ඔබ Gophish ගැන හුරු නැතිනම්, එය ඔබේ සේවකයන්ට simulated phishing ඊමේල් යැවීමට ඉඩ සලසන මෙවලමකි.

තතුබෑම් ඊමේල් හඳුනා ගන්නේ කෙසේද යන්න පිළිබඳව ඔවුන් පුහුණු කිරීමට මෙන්ම විෂය පිළිබඳ ඔවුන්ගේ දැනුම පරීක්ෂා කිරීමට මෙය හොඳ ක්රමයකි.

ඔබට GoPhish භාවිතා කළ හැක්කේ කෙසේද?

පියවර 1. GoPhish ධාවනය ලබා ගන්න

Gophish භාවිතා කිරීම සඳහා, ඔබට Golang සහ GoPhish ස්ථාපනය කර ඇති Linux සේවාදායකයක් අවශ්ය වේ.

ඔබට ඔබේම GoPhish සේවාදායකයක් සකසා ඔබේම සැකිලි සහ ගොඩබෑමේ පිටු සෑදිය හැක.

විකල්පයක් ලෙස, ඔබට කාලය ඉතිරි කර ගැනීමට සහ අපගේ සැකිලි සහ සහාය සඳහා ප්රවේශය ලබා ගැනීමට අවශ්ය නම්, ඔබට GoPhish ධාවනය වන අපගේ එක් සේවාදායකයක ගිණුමක් සාදා ඔබේ සැකසුම් වින්යාසගත කළ හැකිය.

පියවර #2. ධාවනය වන SMTP සේවාදායකයක් ලබා ගන්න

ඔබට දැනටමත් SMTP සේවාදායකයක් තිබේ නම්, ඔබට මෙය මඟ හැරිය හැක.

ඔබට SMTP සේවාදායකයක් නොමැති නම්, බකල් කරන්න!

බොහෝ ප්රධාන වලාකුළු සේවා සපයන්නන් සහ විද්යුත් තැපැල් සේවා සපයන්නන් විසින් ක්රමලේඛනාත්මකව විද්යුත් තැපෑල යැවීම වඩාත් අපහසු කරයි.

ඔබට තතුබෑම් පරීක්ෂණය සඳහා Gmail, Outlook, හෝ Yahoo වැනි සේවාවන් භාවිත කිරීමට හැකි වී ඇත, නමුත් POP3/IMAP සහාය සඳහා මෙම සේවාවන් මඟින් “අඩු ආරක්ෂිත යෙදුම් ප්රවේශය සබල කරන්න” වැනි විකල්ප අබල කර ඇති බැවින්, මෙම විකල්පයන් අඩු වෙමින් පවතී.

ඉතින් රතු කණ්ඩායමක් යනු කුමක්ද හෝ සයිබර් සුරක්ෂිතභාවය කරන්න උපදේශක?

පිළිතුර SMTP-හිතකාමී අතථ්ය පුද්ගලික සේවාදායකයක් (VPS) ධාරකයක් මත ඔබේම SMTP සේවාදායකයක් පිහිටුවීමයි.

මම මෙහි ප්රධාන SMTP-හිතකාමී VPS ධාරක පිළිබඳ මාර්ගෝපදේශයක් සකස් කර ඇති අතර, උදාහරණයක් ලෙස Poste.io සහ Contabo භාවිතයෙන් ඔබට පහසුවෙන්ම ඔබේම ආරක්ෂිත නිෂ්පාදන හැකියාව ඇති SMTP සේවාදායකය සකසන්නේ කෙසේද: https://hailbytes.com/how -to-set-up-a-working-smtp-email-server-for-phish-testing/

පියවර #3. ඔබේ phish පරීක්ෂණ සමාකරණ සාදන්න

ඔබට ක්රියාත්මක විද්යුත් තැපැල් සේවාදායකයක් ලැබුණු පසු, ඔබට ඔබේ සමාකරණ නිර්මාණය කිරීම ආරම්භ කළ හැක.

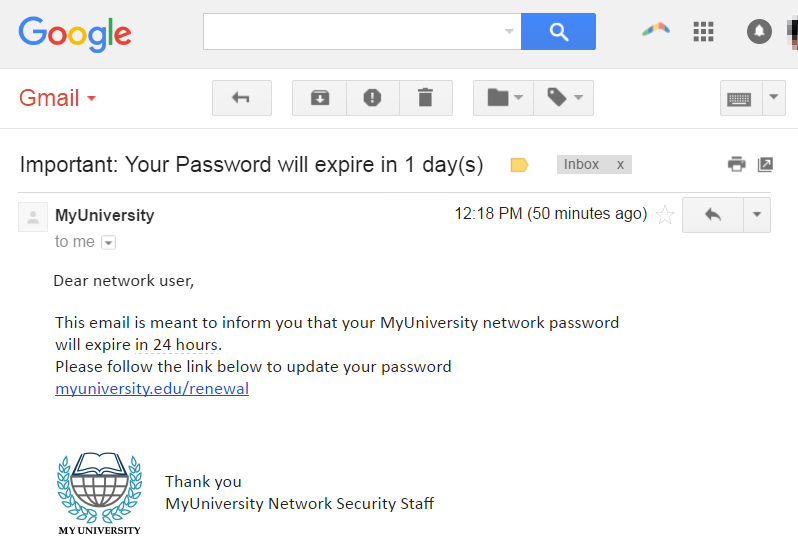

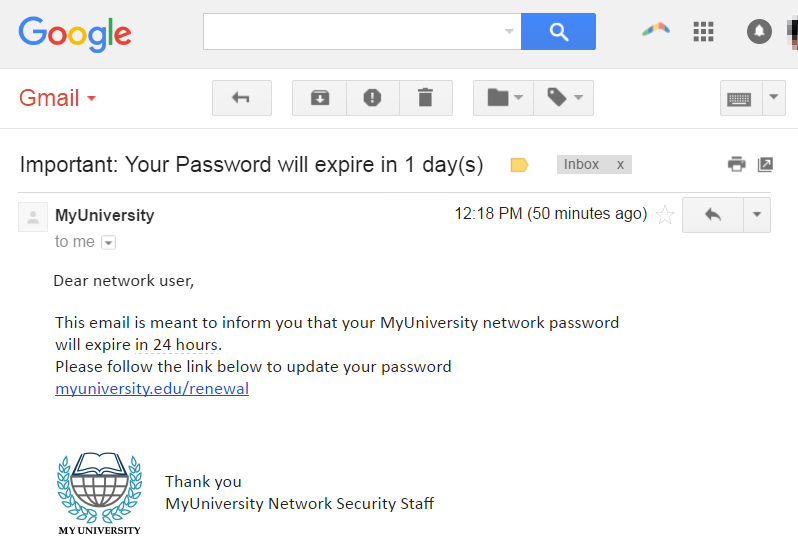

ඔබේ සමාකරණ නිර්මාණය කිරීමේදී, ඒවා හැකි තරම් යථාර්ථවාදී කිරීම වැදගත් වේ. මෙයින් අදහස් කරන්නේ සැබෑ සමාගම් ලාංඡන සහ වෙළඳ නාම මෙන්ම සැබෑ සේවක නම් භාවිතා කිරීමයි.

ඔබ දැනට හැකර්වරුන් විසින් යවන තතුබෑම් ඊමේල් විලාසය අනුකරණය කිරීමටද උත්සාහ කළ යුතුය. මෙය සිදු කිරීමෙන්, ඔබේ සේවකයින්ට හැකි හොඳම පුහුණුව ලබා දීමට ඔබට හැකි වනු ඇත.

පියවර #4. Phish පරීක්ෂණ සමාකරණ යැවීම

ඔබ ඔබේ සමාකරණ නිර්මාණය කළ පසු, ඔබට ඒවා ඔබේ සේවකයන්ට යැවිය හැක.

ඔබ එකවර බොහෝ සමාකරණ නොයැවිය යුතු බව සැලකිල්ලට ගැනීම වැදගත්ය, මෙය ඒවා යටපත් කළ හැකිය.

එසේම, ඔබ සේවකයින් 100 කට වඩා යවන්නේ නම් phish එකවර සමාකරණ පරීක්ෂා කිරීම, බෙදා හැරීමේ ගැටළු මඟහරවා ගැනීම සඳහා ඔබ ඔබේ SMTP සේවාදායක IP ලිපිනය උණුසුම් කරන බව සහතික කර ගැනීමට ඔබට අවශ්ය වනු ඇත.

ඔබට IP උණුසුම පිළිබඳ මගේ මාර්ගෝපදේශය මෙතැනින් පරීක්ෂා කළ හැක: https://hailbytes.com/how-to-warm-an-ip-address-for-smtp-email-sending/

ඔබ කාර්ය මණ්ඩලයට ඉක්මන් බවක් දැනෙන්නේ නැති පරිදි, අනුකරණය සම්පූර්ණ කිරීමට ප්රමාණවත් කාලයක් ලබා දිය යුතුය.

බොහෝ පරීක්ෂණ අවස්ථා සඳහා පැය 24-72 සුදුසු කාලයකි.

#5. ඔබේ කාර්ය මණ්ඩලය විස්තර කරන්න

ඔවුන් සමාකරණය සම්පූර්ණ කළ පසු, ඔවුන් හොඳින් කළ දේ සහ ඔවුන් වැඩිදියුණු කළ හැකි ස්ථාන පිළිබඳව ඔබට ඔවුන්ව විස්තර කළ හැකිය.

ඔබේ කාර්ය මණ්ඩලය විස්තර කිරීම සඳහා ව්යාපාරයේ සමස්ත ප්රතිඵල සමාලෝචනය කිරීම, පරීක්ෂණයේදී භාවිතා කරන තතු අනුකරණය හඳුනාගැනීමේ ක්රම ආවරණය කිරීම සහ තතුබෑම් සමාකරණය වාර්තා කළ පරිශීලකයින් වැනි ජයග්රහණ ඉස්මතු කිරීම ඇතුළත් විය හැක.

GoPhish තතුබෑම් සමාකරණ භාවිතා කිරීමෙන්, ඔබට ඉක්මනින් සහ ආරක්ෂිතව තතුබෑම් ඊමේල් හඳුනා ගන්නා ආකාරය ඔබේ සේවකයින්ට ඉගැන්වීමට හැකි වනු ඇත.

මෙය සැබෑ තතුබෑම් ප්රහාරයකින් ඔබේ ව්යාපාරය අඩපණ වීමේ අවදානම අඩු කිරීමට උපකාරී වේ.

ඔබ Gophish ගැන හුරුපුරුදු නැතිනම්, එය පරීක්ෂා කිරීමට අපි ඔබව දිරිමත් කරමු. එය ඔබේ ව්යාපාරයට තතුබෑම් ප්රහාරවලින් ආරක්ෂා වීමට උදවු කළ හැකි විශිෂ්ට මෙවලමකි.

ඔබට Hailbytes වෙතින් සහාය ඇතිව AWS මත GoPhish හි භාවිතයට සූදානම් අනුවාදයක් දියත් කළ හැක.

ඔබට මෙම බ්ලොග් සටහන ප්රයෝජනවත් වූයේ නම්, එය ඔබගේ ජාලය සමඟ බෙදා ගැනීමට අපි ඔබව දිරිමත් කරමු. සබැඳිව ආරක්ෂිතව සිටින්නේ කෙසේද යන්න පිළිබඳ තවත් උපදෙස් සහ උපදෙස් සඳහා සමාජ මාධ්ය ඔස්සේ අපව අනුගමනය කරන ලෙස අපි ඔබට ආරාධනා කරන්නෙමු. කියවීමට ස්තූතියි!

ඔබ ඔබේ සංවිධානයේ GoPhish තතුබෑම් සමාකරණ භාවිතා කරනවාද?

මෙම බ්ලොග් සටහන ඔබට Gophish ගැන අලුත් යමක් ඉගෙන ගැනීමට උදවු කළාද? පහත අදහස් දැක්වීමේදී අපට දන්වන්න.